Google izlaida Android 13 tikai pirms dažām dienām, taču hakeri jau ir pievērsušies tam, kā apiet tās jaunākos drošības pasākumus. Pētnieku komanda ir atklājusi izstrādes stadijā esošu ļaunprātīgu programmatūru, kas izmanto jaunu paņēmienu, lai izvairītos no Google jaunajiem ierobežojumiem attiecībā uz to, kuras lietotnes var piekļūt pieejamības pakalpojumiem. Šo pakalpojumu ļaunprātīga izmantošana ļauj ļaunprātīgai programmatūrai viegli izsekot paroles un privātos datus, padarot to par vienu no visbiežāk izmantotajām vārtejām hakeriem. Androidu.

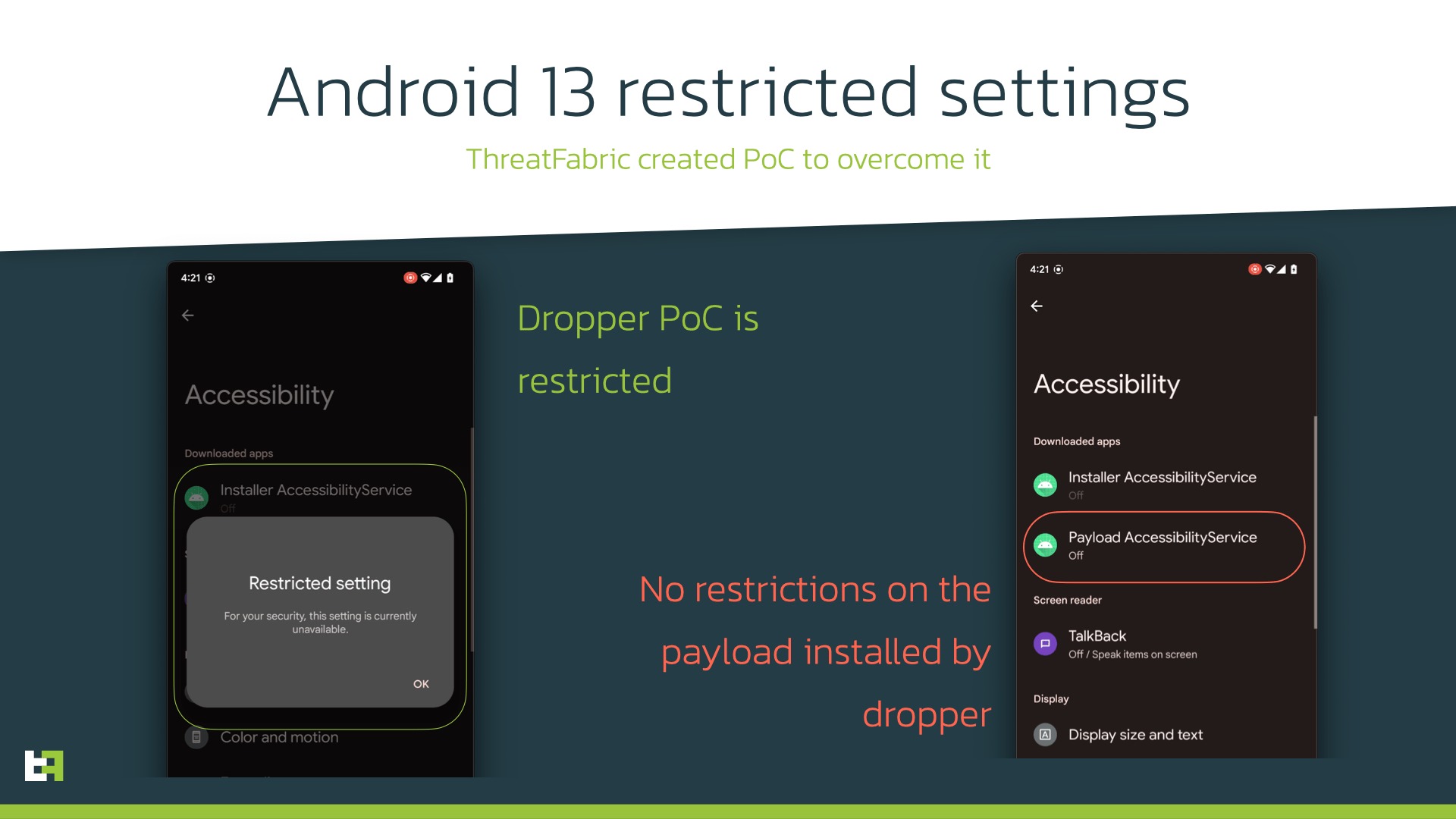

Lai saprastu, kas notiek, mums ir jāaplūko jaunie drošības pasākumi, ko Google ievieš Androidu 13 īstenots. Jaunā sistēmas versija vairs neļauj blakusielādētām lietotnēm pieprasīt piekļuvi pieejamības pakalpojumam. Šīs izmaiņas ir paredzētas, lai aizsargātu pret ļaunprātīgu programmatūru, ko nepieredzējuša persona, iespējams, ir netīši lejupielādējusi ārpus Google Play veikala. Iepriekš šāda lietotne prasīja atļauju izmantot pieejamības pakalpojumus, taču tagad šī opcija nav tik viegli pieejama lietotnēm, kas lejupielādētas ārpus Google Store.

Tā kā pieejamības pakalpojumi ir likumīga iespēja lietotnēm, kuras patiešām vēlas padarīt tālruņus pieejamākus lietotājiem, kuriem tie ir nepieciešami, Google nevēlas aizliegt piekļuvi šiem pakalpojumiem visām lietotnēm. Aizliegums neattiecas uz lietotnēm, kas lejupielādētas no tā veikala un no trešo pušu veikaliem, piemēram, F-Droid vai Amazon App Store. Tehnoloģiju gigants šeit apgalvo, ka šajos veikalos parasti tiek pārbaudītas piedāvātās lietotnes, tāpēc tiem jau ir zināma aizsardzība.

Kā noskaidroja drošības pētnieku komanda DraudiAudums, ļaunprogrammatūras izstrādātāji no Hadoken grupas strādā pie jauna ekspluatācijas, kas balstās uz vecāku ļaunprātīgu programmatūru, kas izmanto atvieglojumus, lai piekļūtu personas datiem. Tā kā atļauju piešķiršana lietotnēm, kas lejupielādētas "uz sāniem", ir v Androidu 13 grūtāk, ļaunprogrammatūra sastāv no divām daļām. Pirmā lietotne, ko instalē lietotājs, ir tā sauktais pilinātājs, kas darbojas tāpat kā jebkura cita no veikala lejupielādēta lietotne un izmanto to pašu API, lai instalētu pakotnes, lai pēc tam instalētu "īstu" ļaunprātīgu kodu bez pieejamības pakalpojumu iespējošanas ierobežojumiem.

Jūs varētu interesēt

Lai gan ļaunprātīga programmatūra joprojām var lūgt lietotājiem ieslēgt pieejamības pakalpojumus blakus ielādētām lietotnēm, risinājums to iespējošanai ir sarežģīts. Lietotājus ir vieglāk uzrunāt aktivizēt šos pakalpojumus ar vienu pieskārienu, un tas ir tas, ko paveic šī dubultā ķibele. Pētnieku komanda atzīmē, ka ļaunprogrammatūra, kuru viņi ir nosaukuši par BugDrop, joprojām ir izstrādes sākuma stadijā un pašlaik tā ir ļoti "bogota". Hadoken grupa iepriekš nāca klajā ar citu pilinātāju (sauktu par Gymdrop), kas tika izmantots arī ļaunprātīgas programmatūras izplatīšanai, kā arī izveidoja Xenomorph banku ļaunprātīgu programmatūru. Pieejamības pakalpojumi ir vāja saite šiem ļaunprātīgajiem kodiem, tāpēc, lai ko jūs darītu, neļaujiet nevienai lietotnei piekļūt šiem pakalpojumiem, ja vien tā nav pieejamības lietotne (izņemot Tasker — viedtālruņa uzdevumu automatizācijas lietotni).