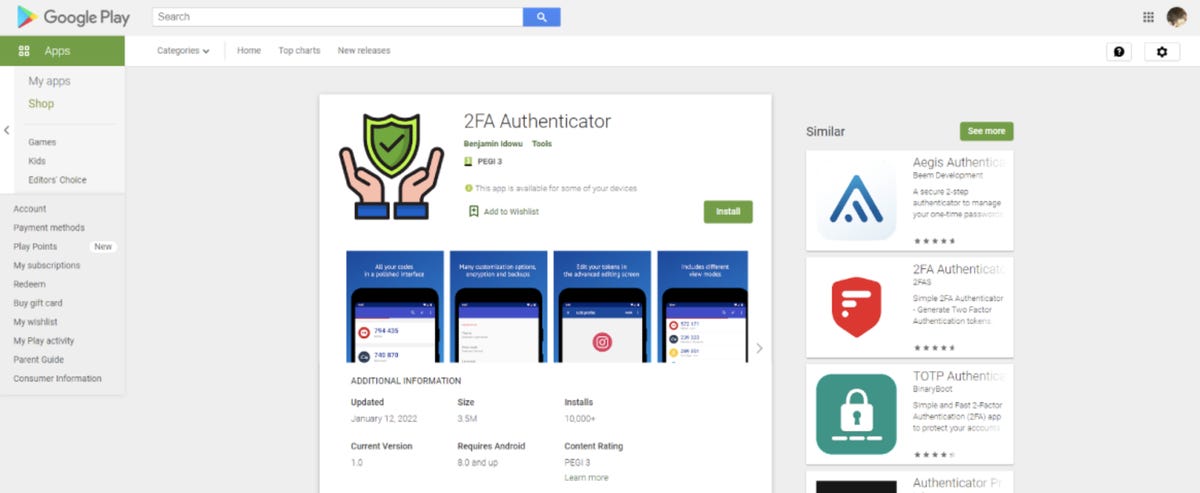

Lietotne ar nosaukumu 2FA Authenticator nesen parādījās Google Play veikalā, solot "drošu autentifikāciju jūsu tiešsaistes pakalpojumiem", kas lepojas ar dažām funkcijām, kuras trūkst esošajās autentifikācijas lietotnēs, piemēram, pareiza šifrēšana vai dublējumkopijas. Problēma bija tā, ka tajā bija bīstams banku Trojas zirgs. To uzzināja kiberdrošības uzņēmums Pradeo.

Lietotne arī mēģināja pārliecināt lietotājus, ka tā var importēt citu divu faktoru autentifikācijas lietotņu, proti, Authy, Google Authenticator, Microsoft Authenticator un Steam, autentifikācijas protokolus un mitināt tos vienuviet. Tas arī piedāvāja atbalstu HOTP (uz jaucējkodiem balstīta vienreizēja parole) un TOTP (uz laiku balstīta vienreizēja parole) algoritmiem.

Tomēr patiesībā 2FA autentifikators nebija paredzēts lietotāju datu aizsardzībai, bet gan to nozagšanai. Pēc Pradeo ekspertu domām, lietojumprogramma darbojās kā tā sauktais pilinātājs ļaunprogrammatūrai, kas paredzēta finanšu datu zagšanai. Tajā bija Aegis Authenticator lietojumprogrammas atvērtā pirmkoda kods, kas bija inficēts ar ļaunprātīgu programmatūru.

Kad lietotne ir ieguvusi no lietotāja nepieciešamās atļaujas, tā lietotāja ierīcē instalē ļaunprogrammatūru Vultur, kas var izmantot ekrāna ierakstīšanu un tastatūras mijiedarbības ierakstīšanu, lai atklātu mobilās bankas paroles un pieteikšanās akreditācijas datus finanšu pakalpojumiem (tostarp kriptovalūtas uzglabāšanas platformām).

Lietotne jau ir noņemta no Google veikala. Tomēr 15 dienu laikā, kad tas bija pieejams tur, tas reģistrēja vairāk nekā 10 XNUMX lejupielāžu. Ja esat viens no tiem, kam tas ir jūsu tālrunī, nekavējoties izdzēsiet to un nomainiet visas svarīgās paroles, lai nodrošinātu drošību.

Jūs varētu interesēt